Misconfigurations - Capítulo 3:El Centro Médico Excel se vio afectado por una exposición masiva de archivos debido a una mala configuración en su AWS S3 Bucket.

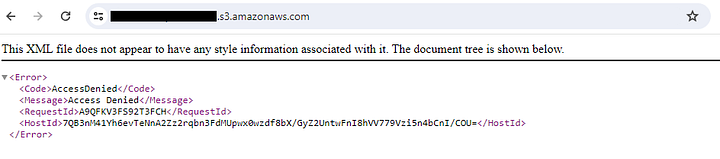

La mala configuración fue divulgada responsablemente en el mes de noviembre a la entidad privada, el acceso al bucket esta cerrado pero no estan bloqueadas las descargas.

Si tienes una mala configuración que haz reportado pero no ha sido corregida, me puedes contactar por mis redes sociales: chum1ng0 o mi correo: chum1ng0@tutanota.com

Incidente detalles:

Empresa: Centro Médico Excel

fechas del incidente: noviembre 2023(aprox)- Abril 2024(Bloqueado)

Fecha de divulgación: 2023-11-27

Fecha Cierre Bucket: 2024-04-02

El Centro Médico Excel tenía un Amazon S3 Bucket expuesto con información de pacientes, empleados.

Capítulo 3:

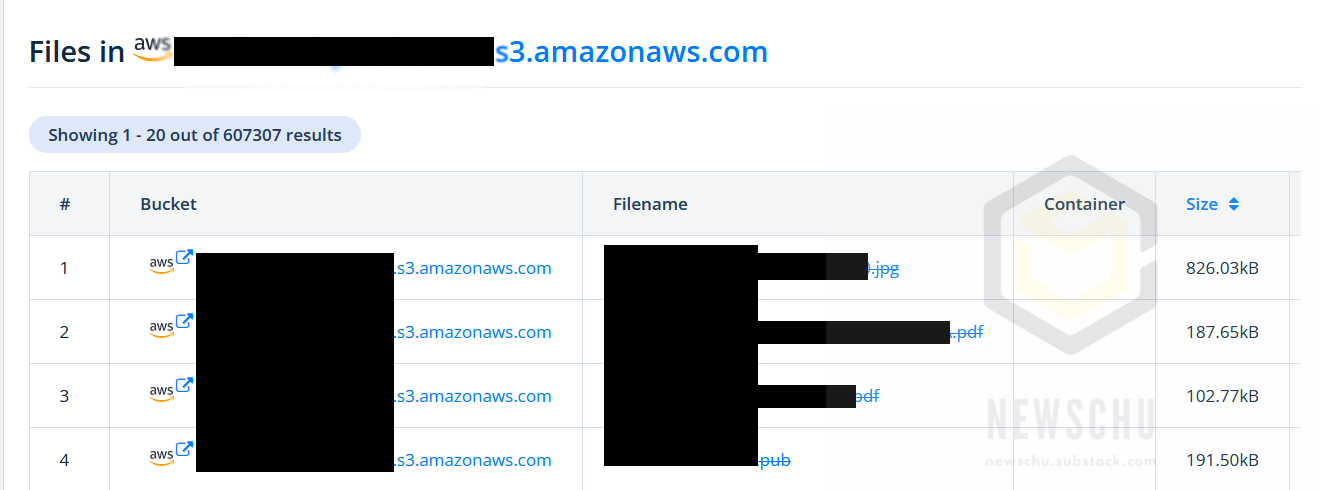

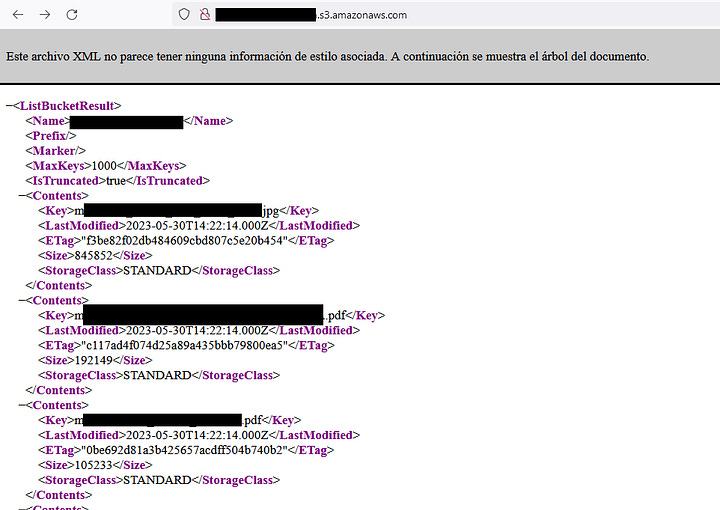

En el mes de noviembre pasado, utilizando la herramienta grayhatwarfare, encontré un bucket expuesto. Se trataba del bucket del Centro Médico Excel, ubicado en Tijuana, México.

Con fecha 27 de noviembre de 2023, envié un correo electrónico divulgando la información encontrada, proporcionando detalles y descripciones. En un principio, creí que con tanto detalle me prestarían atención, pero no fue así. Tuve que enviar un segundo correo electrónico después de 8 días y esperar una respuesta.

Pasado aproximadamente un mes, recibí un correo electrónico del equipo de sistemas del Centro Médico Excel. El correo electrónico contenía la siguiente oración: "Gracias por la información, estaremos trabajando con el área de desarrollo sobre esto", con fecha 4 de enero de 2024.

Los datos:

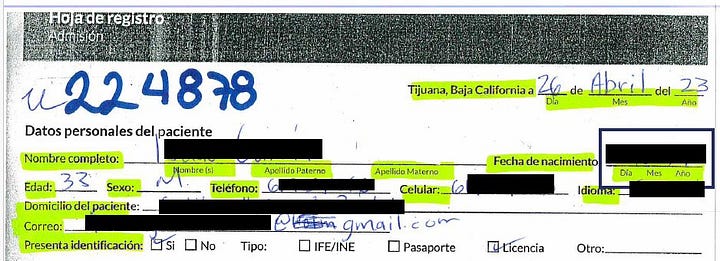

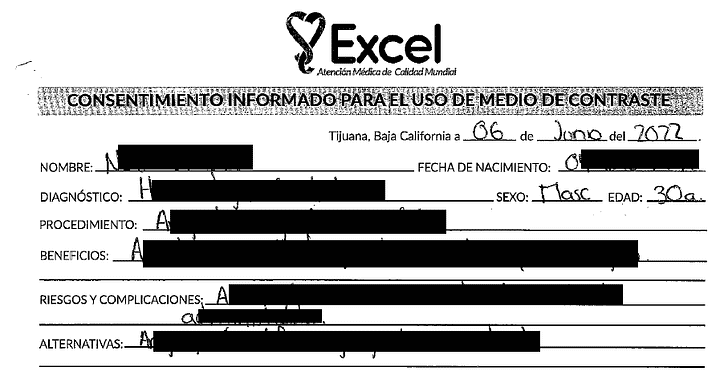

Había una gran cantidad de archivos de pacientes y empleados del Centro Médico Excel en diferentes formatos: xlsx, pdf, jpg, png, heic, por nombrar algunos. Entre ellos se encontraban archivos con indicaciones médicas y planes de atención, registros de líneas periféricas cortas, registros de quejas, hojas de registro de pacientes, listas de asistencia de capacitaciones de empleados, etc.

Si 600.000 archivos están expuestos de esta manera, sin seguridad, ¿qué pasó aquí?

Advertencia: Estos datos podrían haber sido descargados por diversas terceras personas e incluso podrían haber sido revendidos en foros de hacking. Esto podría llevar a suplantaciones de identidad y estafas.

Hace unos días verifiqué con la misma herramienta que el acceso al bucket está cerrado, pero los archivos aún se pueden descargar. El centro fue avisado nuevamente del acceso de sus descargas no bloqueadas, el cual no ha respondido, esta en seguimiento este caso, puede haber una actualización.

Actualización: Al verificar el seguimiento de este Bucket, hoy 2 de abril, estan bloqueadas las descargas, muchas gracias por bloquear 600.000 archivos.

A mis lectores, espero poder hacer un cuarto capítulo pronto. Atentamente, chum1ng0.

Si tienes una mala configuración que haz reportado pero no ha sido corregida, me puedes contactar por mis redes sociales: chum1ng0 o mi correo: chum1ng0@tutanota.com